Ransomware bleibt die grösste Cyberbedrohung für deutsche Unternehmen. Das BSI stuft die Lage als „bedrohlich" ein, das BKA verzeichnet steigende Schadenssummen. Klassische Backup-Konzepte reichen längst nicht mehr aus — moderne Angreifer verschlüsseln gezielt Backups und Wiederherstellungsinfrastruktur. Der Weg führt von der Datensicherung zur Cyber Recovery.

Die Bedrohungslage: Zahlen und Fakten

Die Ransomware-Bedrohung hat sich in den letzten Jahren qualitativ verändert. Angreifer operieren heute hochprofessionell, mit spezialisierten Rollen (Initial Access Broker, Ransomware-as-a-Service-Betreiber, Verhandlungsführer) und durchschnittlichen Verweilzeiten von 5 bis 21 Tagen im Netzwerk, bevor sie zuschlagen.[1]

Laut dem BSI-Lagebericht 2024 wurden durchschnittlich 309.000 neue Schadsoftware-Varianten pro Tag registriert. Ransomware-Angriffe trafen dabei zunehmend den Mittelstand: 58 Prozent der Opfer waren Unternehmen mit weniger als 1.000 Mitarbeitern.[2]

Die durchschnittliche Lösegeldforderung lag 2024 bei 2,73 Millionen US-Dollar laut Sophos — ein Anstieg von 500 Prozent gegenüber 2023. Doch die eigentlichen Kosten liegen in der Betriebsunterbrechung: Die durchschnittliche Recovery-Zeit beträgt 22 Tage, die Gesamtkosten eines Vorfalls inklusive Umsatzausfall, Wiederherstellung und Reputationsschaden liegen im Median bei 2,7 Millionen Euro.[3]

Besonders alarmierend: 94 Prozent der Ransomware-Angreifer versuchen gezielt, Backups zu kompromittieren. In 57 Prozent der Fälle gelingt dies erfolgreich.[4]

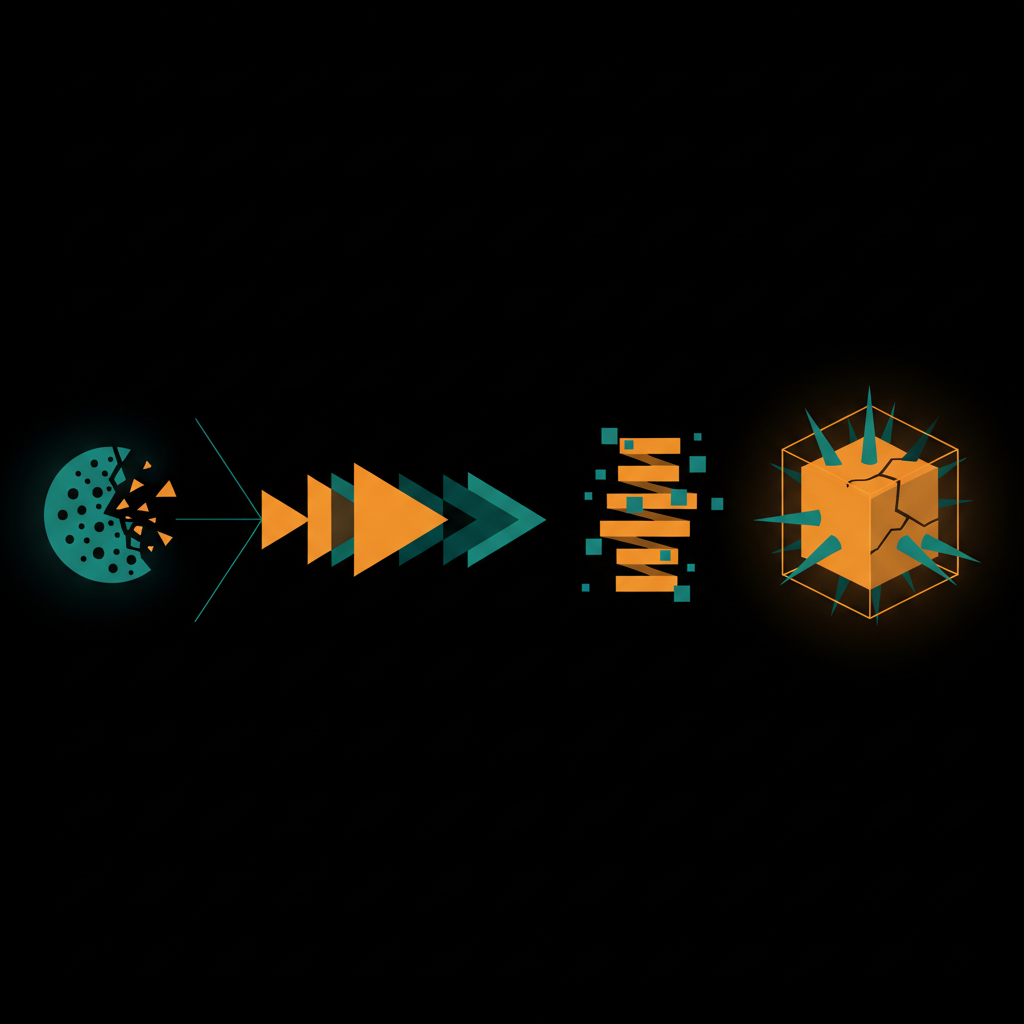

Die Ransomware Kill Chain verstehen

Moderne Ransomware-Angriffe folgen einem mehrstufigen Muster, das sich über Tage bis Wochen erstreckt:

Phase 1 — Initial Access: Phishing-E-Mails, kompromittierte Remote-Desktop-Dienste (RDP), Ausnutzung ungepatchter Schwachstellen oder Zugang über kompromittierte Dienstleister (Supply Chain).

Phase 2 — Persistence & Lateral Movement: Angreifer etablieren Backdoors, eskalieren Privilegien und bewegen sich lateral durch das Netzwerk. Active Directory ist dabei das primäre Ziel — wer AD kontrolliert, kontrolliert das Unternehmen.[2]

Phase 3 — Exfiltration: Vor der Verschlüsselung werden sensible Daten exfiltriert — für die „Double Extortion": Zahlen Sie nicht, veröffentlichen wir Ihre Daten.

Phase 4 — Encryption & Ransom: Verschlüsselung der Produktivsysteme, Löschung oder Verschlüsselung von Backups, Hinterlassen der Lösegeldforderung.

Das Verständnis dieser Kill Chain ist entscheidend, denn es zeigt: Resilienz muss in jeder Phase greifen — nicht nur beim Backup.

„Die Frage ist nicht ob, sondern wann Sie von einem Ransomware-Angriff betroffen sein werden. Entscheidend ist, ob Sie in Stunden oder in Wochen wieder arbeitsfähig sind."

— Arne Schönbohm, ehemaliger Präsident des BSI

Von 3-2-1 zu 3-2-1-1-0: Moderne Backup-Strategien

Die klassische 3-2-1-Regel (3 Kopien, 2 Medientypen, 1 Offsite) ist notwendig, aber nicht mehr hinreichend. Die erweiterte 3-2-1-1-0-Regel adressiert die spezifischen Risiken moderner Ransomware:[4]

3 Kopien Ihrer Daten (Produktion + 2 Backups).

2 verschiedene Medientypen (z.B. Disk + Tape oder Disk + Cloud).

1 Kopie Offsite — physisch getrennt vom Produktionsnetzwerk.

1 Kopie Offline oder Immutable — eine Kopie, die technisch nicht verändert oder gelöscht werden kann. Immutable Backups nutzen WORM-Technologie (Write Once Read Many) oder Object Lock in Cloud-Speichern.

0 Fehler — verifizierte Backups durch automatisierte Restore-Tests. Ein Backup, das nicht getestet wurde, ist kein Backup.

Immutable Backups sind der kritischste Baustein: Sie stellen sicher, dass mindestens eine Backup-Kopie selbst bei vollständiger Kompromittierung des Netzwerks intakt bleibt. Anbieter wie Veeam, Commvault und Cohesity bieten native Immutability-Features.[4]

Vom Backup zur Cyber Recovery

Cyber Recovery geht über klassische Backup-Konzepte hinaus. Es ist ein ganzheitlicher Ansatz, der Prävention, Erkennung, Reaktion und Wiederherstellung integriert.

Isolated Recovery Environment (IRE): Ein physisch und logisch isoliertes Netzwerksegment, das nur im Notfall aktiviert wird. Hier liegen verifizierte, saubere Backup-Kopien und die minimale Infrastruktur für einen Neustart. Kein permanenter Netzwerkzugang — Air-Gap als Prinzip.

Automated Recovery Testing: Regelmässige, automatisierte Tests der Wiederherstellungsfähigkeit. Nicht nur einzelne Dateien, sondern vollständige System-Restores bis hin zur Business-Validierung.

Incident Response Playbook: Dokumentierte, getestete Abläufe für den Ernstfall. Wer entscheidet was? Wer kommuniziert mit wem? Wo sind die Schlüssel? Das NIST Cybersecurity Framework (CSF) bietet einen bewährten Rahmen für die Strukturierung.[5]

Recovery Time Objective (RTO) und Recovery Point Objective (RPO): Definieren Sie für jedes kritische System, wie schnell es wiederhergestellt sein muss und wie viel Datenverlust akzeptabel ist. Diese Werte bestimmen Ihre Backup-Frequenz und Ihre Recovery-Architektur.

Ransomware-Resilienz aufbauen: Der 6-Monats-Plan

- Monat 1-2: Assessment und Planung — Backup-Audit durchführen, RPO/RTO für alle kritischen Systeme definieren, bestehende Backup-Architektur gegen 3-2-1-1-0 bewerten, Lücken identifizieren

- Monat 2-3: Immutable Backups implementieren — WORM-Storage oder Cloud Object Lock für alle kritischen Backups aktivieren, Retention Policies definieren, erste automatisierte Restore-Tests einrichten

- Monat 3-4: Isolated Recovery Environment aufbauen — Air-Gapped Netzwerksegment designen, minimale Recovery-Infrastruktur bereitstellen, saubere Gold-Images erstellen und isoliert vorhalten

- Monat 4-5: Incident Response vorbereiten — IR-Playbook erstellen oder aktualisieren, Kommunikationsplan definieren, externe IR-Dienstleister unter Vertrag nehmen (Retainer), Tabletop-Übung durchführen

- Monat 5-6: Testen und Optimieren — Vollständigen Cyber-Recovery-Test durchführen, Recovery-Zeiten gegen RTO validieren, Lessons Learned dokumentieren, regelmässigen Testzyklus etablieren (quartalsweise)

Handlungsempfehlungen für CIOs

Backup-Audit sofort durchführen: Prüfen Sie, ob Ihre aktuellen Backups dem 3-2-1-1-0-Standard entsprechen. Fokus: Existiert mindestens eine immutable, offline oder air-gapped Kopie?

Immutability als Standard: Aktivieren Sie Immutability für alle Backup-Repositories. Cloud-Backups mit Object Lock, On-Premise mit WORM-fähigem Storage. Keine Ausnahmen für „Komfort".

Recovery testen, nicht nur Backup: Ein Backup ohne getesteten Restore ist eine Hoffnung, kein Plan. Implementieren Sie monatliche automatisierte Restore-Tests und jährliche Full-Scale-Recovery-Übungen.

Active Directory besonders schützen: AD ist das primäre Angriffsziel. Implementieren Sie AD-spezifische Backup- und Recovery-Prozesse, AD-Tiering und regelmässige AD-Security-Assessments.

Incident Response Retainer abschliessen: Verhandeln Sie jetzt einen Retainer mit einem spezialisierten IR-Dienstleister. Im Ernstfall sind die Kapazitäten innerhalb von Stunden ausgebucht.

Cyberversicherung prüfen: Viele Versicherer fordern inzwischen MFA, Immutable Backups und dokumentierte IR-Pläne als Voraussetzung. Nutzen Sie die Anforderungen als Checkliste für Ihre eigene Resilienz.

Quellen und Referenzen

- Bundeskriminalamt (BKA): „Bundeslagebild Cybercrime 2024", BKA, 2024.

- Bundesamt für Sicherheit in der Informationstechnik (BSI): „Die Lage der IT-Sicherheit in Deutschland 2024", BSI, 2024.

- Sophos: „The State of Ransomware 2024", Sophos, April 2024.

- Veeam: „2024 Ransomware Trends Report", Veeam Software, 2024.

- National Institute of Standards and Technology (NIST): „Cybersecurity Framework (CSF) 2.0", NIST, Februar 2024.

- IBM Security / Ponemon Institute: „Cost of a Data Breach Report 2024", IBM, 2024.

- ENISA: „ENISA Threat Landscape 2024", European Union Agency for Cybersecurity, 2024.